In un mondo in cui la sicurezza degli allevamenti e la protezione delle coltivazioni sono fondamentali, Sitip Telecomunicazioni presenta Relente, un sistema innovativo di recinti elettrificati intelligenti progettati per garantire la massima...

Cybersecurity e Strategie di Difesa

Cyber Security: Come Difendersi dagli Attacchi Informatici

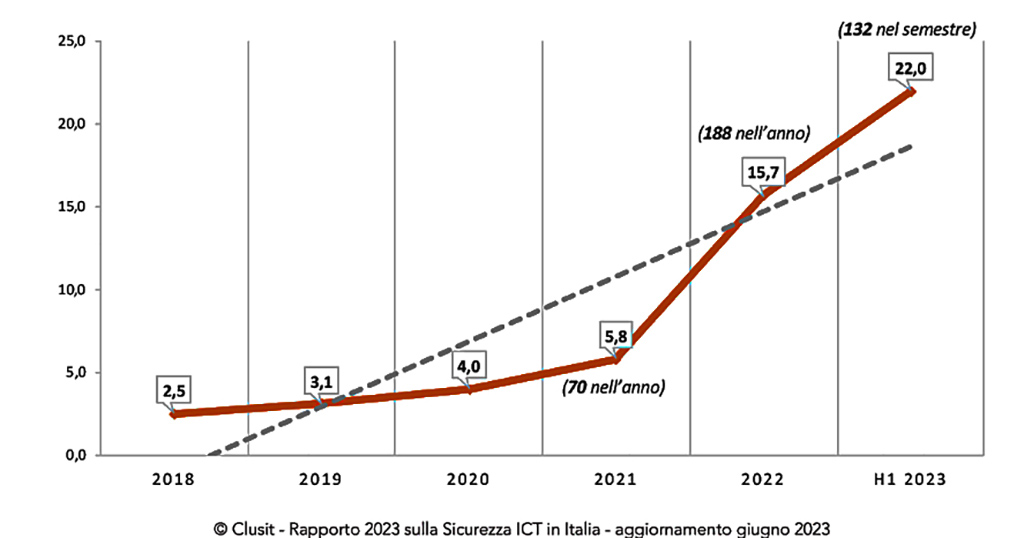

Nell’ultimo anno, l’Italia ha registrato un aumento significativo degli attacchi informatici, segnando un incremento del 40% rispetto al periodo precedente. Questa crescita, in controtendenza rispetto a quella globale, pone le aziende, le organizzazioni pubbliche e le infrastrutture critiche sotto una luce di vulnerabilità accentuata.

Panorama degli Attacchi Cyber in Italia

Contrastare questa ondata richiede una strategia complessiva di cyber security, che include la consapevolezza e la preparazione contro i metodi di attacco più utilizzati.

Quali danni possono essere provocati con un attacco informatico?

Un attacco informatico può causare una vasta gamma di danni, sia tangibili che intangibili, alle organizzazioni, agli individui e alla società nel suo insieme. Ecco alcuni dei danni più comuni che possono derivare da un attacco informatico:

- Perdita di Dati: Gli attacchi possono portare alla perdita o al furto di dati sensibili, inclusi dati personali, finanziari, di clienti o proprietà intellettuale.

- Interruzione del Servizio: Gli attacchi di tipo Denial-of-Service (DoS) o Distributed Denial-of-Service (DDoS) possono sovraccaricare i sistemi e rendere i servizi inaccessibili agli utenti legittimi.

- Danni Finanziari: I costi per mitigare un attacco informatico possono essere significativi, inclusi i costi per il ripristino dei sistemi, le perdite dovute a interruzioni di servizio e le multe per violazioni della protezione dei dati.

- Danni alla Reputazione: La fiducia dei clienti e degli stakeholder può essere erosa se si viene a conoscenza che un’organizzazione è stata vittima di un attacco, specialmente se i dati sensibili sono stati compromessi.

- Costi Legali e di Conformità: Le organizzazioni possono affrontare cause legali, multe e sanzioni se non riescono a proteggere adeguatamente i dati o a rispettare le normative sulla privacy e sulla sicurezza dei dati.

- Sabotaggio e Danni Fisici: Gli attacchi cibernetici contro infrastrutture critiche (come reti elettriche, acquedotti, ospedali) possono causare danni fisici agli impianti e avere conseguenze pericolose per la pubblica sicurezza.

- Estorsione: Gli attacchi ransomware criptano i dati delle vittime, rendendoli inaccessibili, e richiedono un riscatto per il loro sblocco.

- Spionaggio Industriale: Il furto di proprietà intellettuale e segreti commerciali può danneggiare la competitività di un’azienda sul mercato.

- Manipolazione dei Dati: Oltre al furto di dati, gli attaccanti possono alterare o distruggere dati critici, compromettendo l’integrità delle informazioni.

- Impatto Sociale e Psicologico: Gli attacchi informatici possono avere un impatto sulla sicurezza nazionale, sulla fiducia nel digitale e possono causare stress e ansia alle vittime.

La portata e la natura dei danni dipendono dalla tipologia dell’attacco, dall’entità attaccata e dall’efficacia delle misure di sicurezza e di risposta implementate. La prevenzione attraverso pratiche di sicurezza informatica robuste, la formazione degli utenti e piani di risposta agli incidenti ben sviluppati sono fondamentali per mitigare questi rischi.

Metodologie di Attacco più Comuni

Gli attacchi informatici prediligono tecniche come il:

Ransomware

Il ransomware è un tipo di malware che crittografa i dati dell’obiettivo e richiede un riscatto per decrittografarli. Nel 2023, il ransomware è stato responsabile di alcuni degli attacchi più gravi in Italia, tra cui l’attacco alla Regione Lazio, alla Provincia di Varese e al Gruppo Iren.

Phishing

Il phishing è una tecnica di ingegneria sociale che viene utilizzata per indurre le vittime a fornire le proprie informazioni personali o di accesso. Nel 2023, il phishing è stato utilizzato per rubare dati personali a milioni di italiani, tra cui dati bancari, dati sanitari e dati personali.

Accesso non autorizzato

L’accesso non autorizzato è un tipo di attacco che consente agli aggressori di accedere ai sistemi informatici di un’organizzazione senza autorizzazione. Lo scorso anno, l’accesso non autorizzato è stato utilizzato per rubare informazioni sensibili da diverse organizzazioni italiane, tra cui il Ministero dell’Interno e l’Agenzia delle Entrate.

Passi Fondamentali per la Protezione dagli Attacchi Informatici

L’incremento del cybercrime in Italia evidenzia la necessità di aumentare la consapevolezza e la preparazione a queste problematiche. Le aziende e le pubbliche amministrazioni devono adottare misure di sicurezza adeguate per proteggere le proprie reti e i propri dati.

Per far fronte a questo fenomeno dei cyber attacchi, è importante adottare misure di sicurezza adeguate:

- Assicurarsi di avere un firewall all’altezza delle vostre esigenze

- Installare un filtro contenuti

- Installare e aggiornare regolarmente i software antivirus e antimalware.

- Non aprire e-mail o messaggi di testo da fonti sconosciute.

- Fare attenzione ai link a cui si fa clic su siti web e applicazioni.

- Effettuare regolarmente backup dei dati.

Il governo italiano è intervenuto con:

- La creazione di una nuova Agenzia per la Cybersicurezza Nazionale

- L’introduzione di nuove leggi sulla sicurezza informatica

Cosa Fare Quindi per Proteggersi dagli Attacchi Informatici?

Per contrastare efficacemente gli attacchi informatici, è fondamentale adottare un approccio multilivello che combini formazione, policy di sicurezza e soluzioni tecniche avanzate. Qui di seguito sono riportate in modo dettagliato alcune soluzioni tecniche che possono venire in aiuto:

- Firewall Avanzati: Utilizzare firewall di nuova generazione che offrono funzionalità oltre la semplice filtrazione del traffico, incluse l’ispezione profonda dei pacchetti, la prevenzione degli intrusioni e la capacità di identificare e bloccare il traffico malevolo in tempo reale.

- Sistemi di Rilevamento e Prevenzione delle Intrusioni (IDS/IPS): Implementare soluzioni IDS/IPS per monitorare il traffico di rete alla ricerca di comportamenti sospetti o noti vettori di attacco, bloccandoli prima che possano causare danni.

- Sandboxing: Utilizzare ambienti di sandboxing per eseguire ed analizzare codice sospetto in un ambiente controllato e isolato, prevenendo così la diffusione di malware nella rete principale.

- Sicurezza Endpoint: Rafforzare la protezione degli endpoint con soluzioni antivirus e antimalware avanzate, controllo delle applicazioni e gestione delle patch per assicurarsi che tutti i dispositivi siano aggiornati e protetti contro le minacce più recenti.

- Autenticazione Multifattore (MFA): Incrementare la sicurezza degli accessi ai sistemi critici attraverso l’implementazione dell’autenticazione multifattore, che richiede più forme di verifica dell’identità prima di concedere l’accesso.

- Crittografia dei Dati: Proteggere i dati sensibili, sia a riposo che in transito, mediante l’utilizzo di robusti algoritmi di crittografia, assicurando che solo gli utenti autorizzati possano accedere alle informazioni crittografate.

- Formazione alla Consapevolezza della Sicurezza: Complementare le soluzioni tecniche con programmi di formazione regolari per educare i dipendenti sui rischi della sicurezza informatica, sul riconoscimento di tentativi di phishing e sulle migliori pratiche per mantenere la sicurezza dei dati aziendali.

Implementando queste soluzioni tecniche, le organizzazioni possono notevolmente ridurre il rischio di attacchi informatici, garantendo al contempo che siano preparate a rispondere efficacemente in caso di incidenti inaspettati.

Per affrontare le sfide della cyber security, è essenziale avvalersi di partner tecnologici affidabili che offrono soluzioni complete.

SITIP Telecomunicazioni, con la sua vasta gamma di impianti e servizi, fornisce le competenze e le tecnologie necessarie per garantire la massima protezione.

La vostra resilienza agli attacchi informatici inizia con la giusta partnership e il supporto di esperti. SITIP Telecomunicazioni si impegna a fornire le soluzioni e le competenze necessarie per garantire che la vostra azienda sia protetta, sicura e pronta a fronteggiare le sfide della sicurezza informatica di oggi e di domani.

Vuoi Restare Informato sulle News Sitip?

Contattaci

Compila il modulo e per poterti aiutare al meglio lascia il tuo numero di telefono, riceverai una chiamata al più presto!

Vuoi Restare Informato sulle News Sitip?

Iscrizione alla Newsletter